Was ist ein Supply-Chain-Angriff?

Ingenieure haben Hardware-Wallets so konzipiert, dass sie die bestmögliche Sicherheit bieten, und tatsächlich sind fast alle Hardware-Wallets sicher, wenn sie richtig verwendet werden. Viele Ingenieure haben jedoch einen Angriffspunkt ausgelassen, und das ist nicht überraschend, da dieser Punkt bereits auftritt, bevor ein Benutzer sein Produkt verwenden kann.

Bevor eine Hardware-Wallet in Ihre Hand gelangt , viele Leute haben sich vielleicht vor Ihnen damit befasst. Zu diesen Personen können das Versandunternehmen, der Einzelhändler, der Spediteur und viele mehr gehören. Wenn einer von ihnen ein Hacker ist, kann er die Hardware-Wallet modifizieren, Malware installieren, sie wieder zusammensetzen und an Sie versenden. Diese Malware oder Modifikation hat ein Ziel: die Krypto zu stehlen, die Sie in Ihrer neuen Hardware-Wallet sichern möchten.

Der Supply-Chain-Angriff kann vielen Hardware-Wallets passieren, sogar dem beliebtesten Ledger X. Eine Studie der Kraken-Börse zeigt, dass selbst das bekannte Ledger

Wenn Sie an der Studie interessiert sind, können Sie sie hier lesen: https://blog.kraken.com/post/5590/kraken-security-labs-supply-chain-attacks-against-ledger-nano-x/

Verhindern von Angriffen auf die Lieferkette mit Anti-Tamper & Anti-Desassemblierung

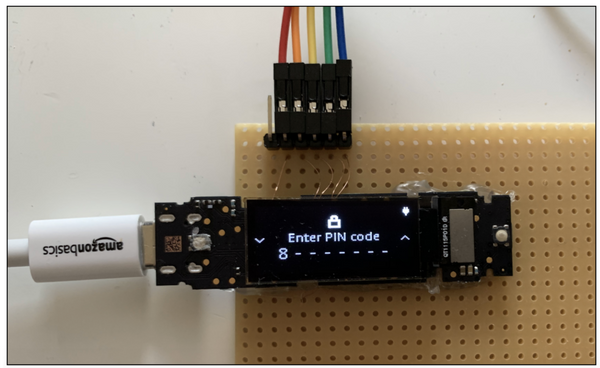

Eine wirksame Möglichkeit, einen Angriff auf die Lieferkette zu verhindern, besteht darin, Hackern den Zugriff auf die Software und Hardware zu verweigern. Die Anti-Tamper- und

Die Anti-Tamper Funktion beschreibt den Mechanismus des ELLIPAL Titan, der die Daten des Geräts automatisch löscht, wenn ein Verstoß das Gerät unbrauchbar macht. Wenn ein Hacker in der Lieferkette versucht, das Wallet zu knacken, um auf die Hardware zuzugreifen, wird dieser Verstoß erkannt und macht das Gerät unbrauchbar; Daher wird der Hacker es nicht an Sie weitergeben, andernfalls würden Sie einfach ein kaputtes Gerät erhalten. Diese Funktion ist auch nützlich, wenn Ihr ELLIPAL Titan gestohlen wird. Sie können beruhigt sein, dass die Hacker nicht in der Lage sein werden, einzubrechen und Ihre privaten Schlüssel irgendwie zu entwenden.

Eine weitere Funktion ist die

Schützen Sie sich vor Angriffen auf die Lieferkette

Supply-Chain-Angriffe sind einer der häufigsten Angriffe auf ein Hardware-Wallet. Dies liegt daran, dass dies höchstwahrscheinlich die einzige Gelegenheit ist, in der Hacker ohne Ihr Wissen auf Ihre neue Hardware-Wallet zugreifen können, und es kann Sie leicht überraschen. Bei Hardware-Wallets, die nicht über Anti-Tamper- und